MPLS技术在云计算安全中的应用

出处:kaolacatty 发布于:2012-12-31 09:49:32

云计算是一种将存储和计算任务分布在大量计算机构成的资源池上的计算模型,本文先对云计算的三层结构模型及多协议标签交换技术进行了介绍,然后提出了一种基于多协议标签交换技术的第四层结构,用于保障云计算中数据传输的可靠性,在,对该层功能进行了描述并给出了相应的流程图。

引言

“云”就像一个庞大的资源池,为客户提供许多功能强大、使用方便的服务。但是在云计算带来诸多好处之时,在云安全方面也面临许多挑战。在本文中,提出了一种将MPLS(Multi Protocol LabelSwitching,多协议标签交换)技术应用于云计算中用干提高云安全性能的方法。

1 云计算

目前对于云计算的定义较多,尚无统一定论。在本文中采用如下定义:云计算是一种商业模型,它将计算任务分布在大量计算机构成的资源池上,使用户能够按需获取计算能力、存储空间和信息服务。

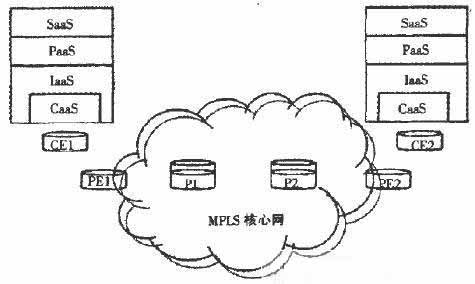

云计算通常基于以下三层结构,即SaaS(Software asa Service.软件服务)、PaaS(Platform as Service,平台服务)、IaaS(Infrastructure asa Service,基础设施服务)三层。SaaS提供一种用户通过浏览器便可享受的云服务,用户只要按使用量付费即可,不需安装任何软、硬件。PaaS为用户提供一系列平台,如SDK(SoftwareDevelopment Kit,软件开发工具)等,用户可以方便的在上面进行程序编写和应用部署,并且用户无需为服务器、存储及网络资源的的运维操心。IaaS为用户提供计算或存储资源,使用户借以装载相关应用,并且这些资源的管理工作由云供应商负责。

2 MPLS技术

MPLS技术是一种通过标签标记实现数据快速转发的技术。在传统方法中,路由对数据包头的lP地址进行分析来决定下一跳并进行转发。但由于地址较长,转发速度较慢。在MPLS网中,一旦数据包进入LER(Lahel Edge Router,标签边缘路由)就会为数据包标记标签,之后根据标签来确定数据包的下一路径,这样只读取数据包标签,而不必读取每个数据包的IP地址,便大大的提高了数据包的转发速度。同时MPLS网会将有相同转发处理方式的分组归为一类,称为FEC(Forwarding Equivalance Claas,转发等价类),同一组FEC在MPLS云中将获得相同的处理。同时由帧中继及ATM(Asynchronous Transfer Mode,异步传输模式)交换机提供的QoSI Quality of Service,服务质量)对所转发的数据包进行分级,进一步提升网络服务质量和服务的多样化。MPLS的另一个优点在于它对数据隐私的保护。在MPLS网络中,路由可见的就是数据包上携带的标签,而不会对数据包的负载内容及相应的IP控制信息进行分析,甚至在有必要的情况下,还可以对这些数据进行加密。

3 基于MPLS技术的云架构

IaaS层的安全机制通过接口技术描述了对云端与客户端的连接进行控制的必要性,但却没有定义一个子层对云中的两个双向通信的实体间的连接进行控制,这便导致实体间的通信并不可靠。所以本文通过在IaaS层中增加一个子层CaaS( Communication as a Service,通信服务)层来确保两个实体间通信的安全性,这个子层模型是建立在MPLS技术基础上的。通过将MPLS技术运用到CaaS层中则可以提高“云”中数据传输的安全性及可靠性,并且能够有效预防DDoS等攻击。CaaS层嵌入到IaaS层中的结构如图1所示。

图1 CaaS层嵌入到IaaS层中结构

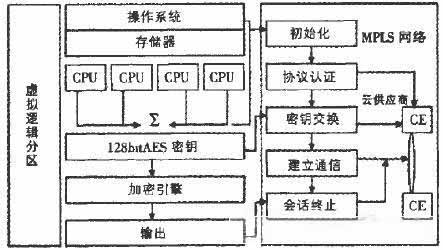

CaaS子层中,主要包含以下功能:

初始化:初始化包含两个过程。首先会将虚拟逻辑分区内的CPU初始化得到一个32bit的随机数字,这个之后会通过AES(Advanced Encryption Standard,加密标准J形成一个l28bit的会话密钥。一个密钥将只对应一个逻辑分区。然后,再对网络进行初始化后开始CE(Customer Edge,用户边缘设备)之间的通信。

协议:在MPLS网络中的路由对相互之间传送的数据包进行校验。MPLS网络中的攻击一般发生在对数据包进行标签标记时,所以只有当数据包经过后才能进行标记。路由器通过协议来识别路由和路径。这为未知网络之间建立了可靠的识别机制,从未知网络传输过来的数据包一旦未通过验证就会被丢弃,这就大大减少了发生攻击的危险。

密钥交换:IKE(Internet Key,密钥交换)为两个需要进行通信的云用户间或云用户与云供应商间建立一种关联SA(SecurityAssociation,安全关联),同时负责密钥的生成与管理。SA可对两个通信主体间的协议进行编码,以确认它们使用何种算法、密钥及密钥的长度。IKE建立SA分两阶段来完成:阶段先在两个通信主体之间建立一个通信信道并对该信道进行,第二阶段则通过已建立的通信信道建立SA.SA存在一个生命周期,当会话密钥超时,就会向对方主机发送一个阶段SA删除命令,然后双方重新进行SA协商。密钥的周期性决定了超过一定时间限制,一定会生成新的密钥,这便大大增强了密钥的健壮性与可靠性。这也是在云计算中使用密钥交换的一个重要原因。

建立通信:CE之间的连接通过标签边缘路由进行建立。在MPLS网络中,LSP(Labelb Switch Path,标签交换路径)是由两个端点间的标记所决定的,分为动态LSP和静态LSP两类。动态LSP是由路由信息生成的,而静态LSP是指定的。逻辑分区使用AES算法对数据进行加密这种加密是基于ECB( Electronic Code Book,电子源码书)模式的,通过这种模式,数据流会快速传送给云用户。加密使用的是性密钥,即使数据包被探测到也很难对其解密,使得数据的安全性得到充分保证。

会话终止:当云用户结束通信时,会话会自动终止,云供应商将根据云用户在会话期间使用的服务进行收费。同时,MPLS网络中的通信资源及虚拟处理器中的缓存数据将会释放。(图2)

4 总结和展望

安全性是企业是否选择移师云计算所要考虑的首要问题。我们通过在IaaS层中增加CaaS子层来预防这些潜在的安全隐患,包括对DDoS攻击的预防。CaaS层也是按服务使用量来计费的,它用于保障云计算的服务质量及数据传输可靠性。目前,云安全仍处在发展阶段,相信随着云安全体系的不断发展及各大安全厂商的技术创新,云安全会进一步发展以满足用户的安全需求。

版权与免责声明

凡本网注明“出处:维库电子市场网”的所有作品,版权均属于维库电子市场网,转载请必须注明维库电子市场网,https://www.dzsc.com,违反者本网将追究相关法律责任。

本网转载并注明自其它出处的作品,目的在于传递更多信息,并不代表本网赞同其观点或证实其内容的真实性,不承担此类作品侵权行为的直接责任及连带责任。其他媒体、网站或个人从本网转载时,必须保留本网注明的作品出处,并自负版权等法律责任。

如涉及作品内容、版权等问题,请在作品发表之日起一周内与本网联系,否则视为放弃相关权利。

- 网桥是什么_网桥如何设置2024/4/12 17:39:56

- TEC 控制器在电信系统中的应用指南2024/4/8 17:43:07

- 什么是5G NR技术?2024/4/8 17:31:58

- OFDMA基本原理2024/4/7 17:45:04

- 一文读懂3GPP到底是什么2024/4/1 17:46:30