Lattice - 保护检测和恢复——如何让系统具备网络弹性

出处:厂商供稿 发布于:2022-08-04 15:06:16

莱迪思近与合作伙伴AM联合举办了一场安全研讨会,主要探讨了计算和数据中心应用中的固件和供应链保护等网络安全话题。

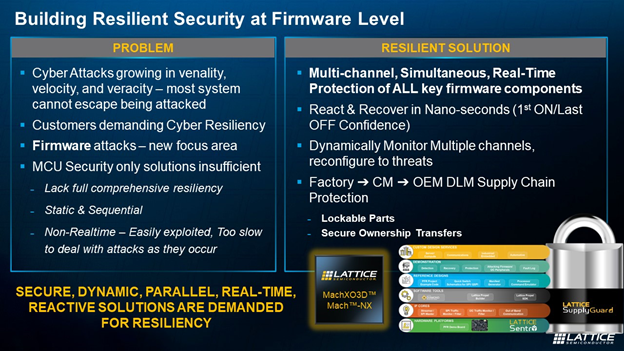

近些年来,随着网络攻击愈加快速精准、唯利是图,供应链环境也越来越脆弱。人们熟知的为常见的安全威胁就是勒索软件攻击,即封锁企业的系统,直到他们支付一定数额的赎金为止。根据2021年IBM?Cyber?Resilient?Organization的研究,61%的受访者曾遭受勒索软件攻击并支付赎金。这表明公司不仅要具备网络安全机制,还要有网络保护恢复能力,才能在发生攻击时快速应对。网络安全为网络保护恢复的实现提供了基础。平台固件保护恢复(PFR)是网络保护恢复在计算领域的一种特定形态。也就是说PFR是计算系统在遭受攻击时赖以保护自身以及维持自身正常运转的一种机制。

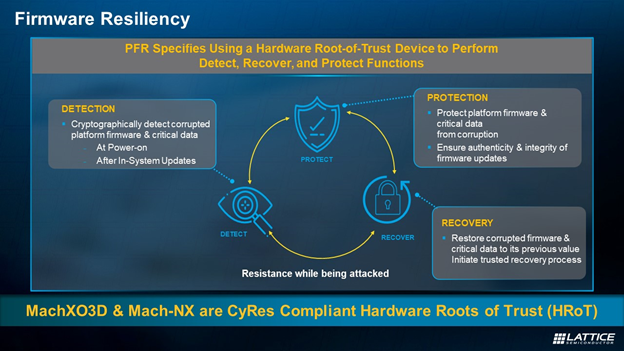

此次研讨会着重探讨了NIST 800-193 PFR规范和可信计算工作组的网络恢复技术指南 CyRes)等新兴安全标准如何影响系统保护解决方案的开发。归根结底,这些标准提出了系统要具备网络保护恢复机制的三个关键功能:保护、检测和恢复。如下图所示,这些功能相互配合,在网络攻击的各个阶段保障系统安全。

这三大功能是网络保护恢复/PFR的所在,此外还需要强大的硬件可信根(HRoT)来确保这些功能正常运行,让系统在初就具备可信度。莱迪思MachXO3D和Mach-NX 系列FPGA均为符合CyRes标准的硬件可信根。它们包括了专用的硬核安全引擎,可以通过的不可更改的ID进行验证和测试。

本次研讨会还探讨了莱迪思SupplyGuard?服务如何利用锁定密钥和保护码,在供应链的各个阶段减少勒索软件的“攻击面”,从而为低价值的攻击载体提供与高价值攻击载体同样级别的连续的安全保障。

AMI强调,日益复杂的网络威胁态势要求系统满足PFR标准,并介绍了Tektagon XFR如何提供连续的运行时监控功能以保护平台安全。

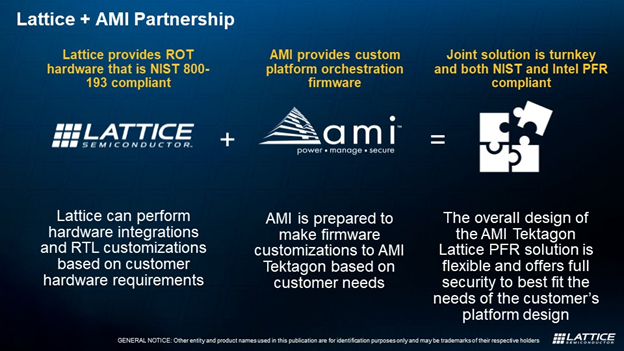

作为与莱迪思合作推出的解决方案,Tektagon XFR使用莱迪思FPGA实现独立的HRoT,为客户带来的设计灵活性。单独来看,莱迪思Sentry解决方案和AMI Tektagon XFR都能够实现PFR。但是,如果客户只使用Sentry解决方案,他们需要自行定制固件、基板管理控制器(BMC)固件和定制BIOS。如果他们只有AMI的Tektagon XFR,则需要自己做定制逻辑。而作为联合解决方案,其整体设计可实现先进的PFR功能和极高的灵活性,减轻繁重的设计负担,有助于缩短上市时间,并提供全面的安全特性,地满足客户平台设计的需求。

Tektagon XFR的其他主要特性包括恢复镜像的安全固件更新和DC-SCM模块实现功能。服务器的主板设计越来越倾向于采用DC-SCM来取代传统的单块主板设计,从而让CPU/存储器和安全控制解决方案实现独立的开发和创新。

如果您对莱迪思解决方案保障器件的固件安全有任何疑问,请在此处 提交您的问题。欢迎继续关注莱迪思下个季度的安全主题研讨会。

版权与免责声明

凡本网注明“出处:维库电子市场网”的所有作品,版权均属于维库电子市场网,转载请必须注明维库电子市场网,https://www.dzsc.com,违反者本网将追究相关法律责任。

本网转载并注明自其它出处的作品,目的在于传递更多信息,并不代表本网赞同其观点或证实其内容的真实性,不承担此类作品侵权行为的直接责任及连带责任。其他媒体、网站或个人从本网转载时,必须保留本网注明的作品出处,并自负版权等法律责任。

如涉及作品内容、版权等问题,请在作品发表之日起一周内与本网联系,否则视为放弃相关权利。

- ASK 解调的核心要点与实现方式2025/9/5 16:46:17

- 双偶极子天线:结构、特性与应用全解析2025/9/3 10:29:21

- 几种流行无线通信方式及其特点2025/9/2 17:14:12

- 解密射频线缆弯曲衰减变化,掌握有效应对策略2025/8/29 16:22:47

- LoRa1120 模块与 ESP32 点对点 LoRa 通信实践全流程2025/8/29 16:16:44